副業時代の経営課題:副業・兼業者の情報漏洩対策は?【後編】

前編からの続き

前回は、副業が一般的になる中での内部不正のリスク、不正競争防止法の基本、情報漏洩の経営上の問題点、そして副業・兼業時の潜在的リスクについて解説しました。今回の記事では、営業秘密の漏洩が増加している現状を踏まえ、副業・兼業時代において求められる対策を解説していきます。

副業時代の経営課題:内部不正の検知と対策【前編】

営業秘密漏洩インシデントは増加傾向

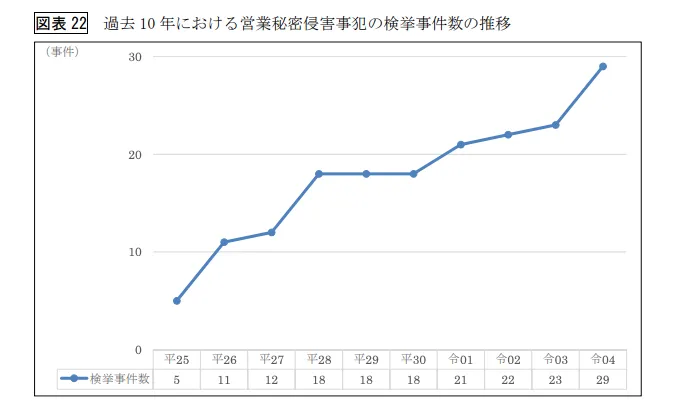

企業が保管する営業秘密が不正に持ち出される事件が後を絶ちません。警察庁が3月にリリースした「令和4年における生活経済事犯の検挙状況等について」(*5)によると、令和4年(2022年)の営業秘密侵害事犯の検挙件数は過去最高の29件に上り、年々増加しています。

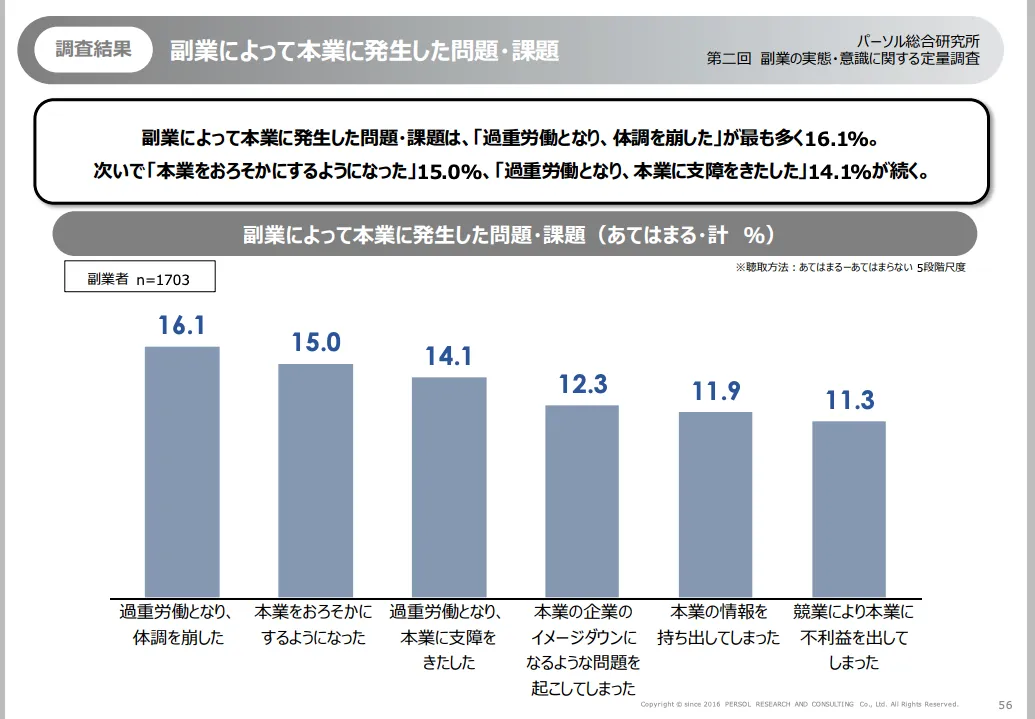

パーソル総合研究所が2021年に公表した「第二回 副業の実態・意識に関する定量調査」(*6)においても、副業によって本業に発生した問題・課題として、『本業の情報を持ち出してしまった』(11.9%)、『競業により本業に不利益を出してしまった』(11.3%)と副業者(n=1,703)が回答しており、企業にとって副業・兼業者による故意又は過失での営業秘密漏洩は、過重労働同様に喫緊の課題である事を示唆しています。

内部不正の検知は難しい

JNSAの「2018年情報セキュリティインシデントに関する調査結果」(_7)によると、2018年に公表された個人情報漏洩インシデントは443件でしたが、そのうち「内部犯罪・内部不正行為」が原因とされたのは13件(2.9%)に過ぎません。しかし、情報セキュリティ10大脅威2022(_3)では「内部不正による情報漏えい」が5位にランクインしており、発生頻度は低いものの、発生すると影響が大きいのが内部不正の特徴です。この脅威を正しく認識することが重要です。

現在、従業員は多くのクラウドアプリを利用し、営業秘密データ(社外秘資料)もクラウド上で管理されることが一般的になっています。このように営業秘密が手の届く範囲にある中で、故意・過失に関わらず、従業員がデータを持ち出すリスクは年々増加しています。

就業規則への罰則、従業員教育、転職・退職(副業・兼業)時の誓約書、退職者を中心としたログ分析(監視)などの対策は、多くの企業で実施されていますが、クラウド上など守るべきポイント(不正者から見た攻撃対象領域)が拡大している中で、特に悪意のある従業員の行為を従来の対策では守り切れていないことが、報道されるような大きなインシデントが年々増えている一因と考えられます。

副業・兼業者の情報漏洩対策は?

内部不正対策において参考になるのは、IPAが2022年に改訂した「組織における内部不正防止ガイドライン 日本語版 第5版」(*8)です。このガイドラインでは、状況的犯罪予防に基づく内部不正防止の基本5原則に沿った対策例が整理されており、企業が内部不正対策の方針を考える上で参考になると思います。

これらの対策の中で、私が最も重要だと考えるのは、5番目の「犯罪の弁明をさせない」に該当する、重要情報の特定(資産管理)です。

<最重要対策>

自組織の資産管理が営業秘密の3要件を満たしているかをチェックすることは重要です。多くの組織では、重要な営業数字が記載されたExcelファイルや契約書に「社外秘」や「Confidential」といった秘密情報の格付け区分に基づいた表示を行っていますが、内部犯行事件の裁判では「秘密管理性」が争点となることが多いと言われています。

漏洩した情報が秘密情報ではなく一般情報だったと内部犯行者が主張するケースや、適切な保護対策が取られていなかった場合、裁判で営業秘密と認められないこともあります。(*9)

このようなリスクを避けるためにも、自社の資産管理において機微な情報が「営業秘密」として適切に保護されているかどうかを、経済産業省の「営業秘密管理チェックシート」(*10)などを利用して確認することが重要です。

しかし、副業・兼業者の場合は、IPAのガイドラインに記載されている網羅的な対策に加え、さらに別の観点から対策を考える必要があります。

<副業・兼業者向けに重視すべき3つの対策>

1.情報漏洩対策の強化(犯罪の弁明をさせない)

情報漏洩対策には、施設の入退管理、監視カメラ、端末のワイヤー固定などの物理的対策や、アクセス制御、メールやインターネットの監視などが含まれます。しかし、最近の内部不正事件で問題となっているのは、USBメモリなどの外部記憶媒体や私用メール、外部クラウドストレージの使用です。

多くの企業ではUSBメモリなどの外部記憶媒体の使用を原則禁止としていますが、これらがデバイスロックなどで制限されていない場合や、実際の運用状況が把握されていない場合、データ漏洩のリスクは高まります。

私用メールや外部クラウドサービスの使用も同様で、社内規定で禁止されていても、従業員が勝手に利用することが可能であれば、営業秘密データの漏洩リスクが高まります。業務上必要な場合は、適切な申請・審査を経て外部サービスの利用を許可し、監視対象とするか、代替サービスの提供を検討することが重要です。

また、システム管理者(特権ユーザー)に与えられた権限のチェックも重要です。「信頼しても信用するな」という言葉がビジネス界でよく言われますが、信頼されているシステム管理者であっても、その権限がサイバー攻撃者に窃取され悪用される可能性があることに注意が必要です。

2.内部不正モニタリングの強化(捕まるリスクを高める)

多くの内部不正事件では、従業員の疑わしい行動が自社で早期に検出されていません。個人メールアドレスへの送信や外部宛メールのアーカイブ、外部記憶媒体の使用、休日や業務時間外のアクセス、業務に不要と思われる営業秘密データの大量コピーなどの行動をAIなどでモニタリングし、不審な兆候を早期に検知することが非常に重要です。

最近では、従業員が退職を申し出た際にログや証跡を確認する企業も増えていますが、ログが適切に記録されていない、保管期間が短いといったケースも多いです。PCI DSSでは最低1年のログ保持が必要ですが、多くの企業では3~6か月、短いところでは1ヶ月の保管期間が多いようです。

副業・兼業者は退職者と異なり、他社の仕事に長期間従事するため、内部不正事件が発生した際には、ログの保管期間だけしか従業員の行動を追跡できないため、内部調査が難航することが懸念されます。

このような場合、デジタル・フォレンジック調査会社に原因と被害範囲の調査を依頼することもありますが、重要なログが保持されていない場合、データの復元やログの解析が広範囲に及び、調査期間が長くなり高額な費用(数百万~数千万円以上)がかかることが予想されます。

重要なログは一定期間以上適切に保管することが重要です。副業・兼業を認める企業は、内部不正モニタリングの整備と併せて、ログの適切な保管期間についても検討することをお勧めします。

3.従業員教育の徹底(犯罪の弁明をさせない)

情報セキュリティ基本方針や副業・兼業を考慮した就業規則が策定されていても、従業員が規則を理解し、遵守する意識が希薄であれば、内部不正リスクは減少しません。

規則や関連法を定期的に、また大きな内部不正インシデントが発生した後に教育を行うことで、従業員にコンプライアンス意識を植え付け、不正発覚時のペナルティや営業秘密情報の保護義務を理解させることが重要です。

特に副業・兼業者が他組織での業務を開始する前、及び定期的に、フクスケなどのサービスを活用して、副業・兼業における判例や事故を含む従業員教育を受講させることを強く推奨します。

さいごに

サイバーの世界では脅威は常に進化しています。

「攻撃されるかどうかではなく、いつ攻撃されるかである」

多くのセキュリティ専門家がこのような言葉でサイバー攻撃への警告を発しています。副業・兼業者による内部不正の問題も、近い将来発生する可能性があるとして、リスクを減らすために早期に対策を講じることが求められているのです。

*5 令和4年における生活経済事犯の検挙状況等について(警察庁, 2023/4)

https://www.npa.go.jp/publications/statistics/safetylife/kezai.html

*6 2021年パーソル総合研究所の第二回 副業の実態・意識に関する定量調査

https://rc.persol-group.co.jp/thinktank/data/sidejob2.html*7 2018年 情報セキュリティインシデントに関する調査報告書【速報版】(JNSA, 2019/6/10)

https://www.jnsa.org/result/incident/2018.html

*8 組織における内部不正防止ガイドライン 日本語版 第5版(IPA, 2022/4/6)

https://www.ipa.go.jp/security/guide/insider.html

*9 営業秘密の不正利用行為をめぐる裁判例の動向と法的な課題(東京弁護士会知的財産権法部, 2013/4)

*10 営業秘密管理チェックシート(経済産業省)

https://www.meti.go.jp/policy/economy/chizai/chiteki/pdf/checksheet.pdf

執筆者

キタきつね セキュリティリサーチャー(インシデントアナリスト)、セキュリティコンサル PCI ISA, PCIP都内某企業において国際カードブランドの認定監査に携わる他、金融や製造業を中心にセキュリティコンサルタントとして従事。キタきつねとしてOSINT(Open Source Intelligence)手法により国内外のセキュリティ記事、DarkWeb等を調査・発信する他、インシデント分...